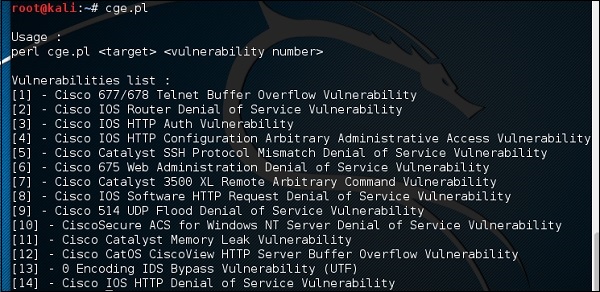

В этой статье мы узнаем, как использовать некоторые инструменты Kali Linux, которые помогут проверить устройства или приложения на получение несанкционированного доступа. Читать далее “Анализ уязвимостей с помощью Kali Linux”

Перейти к содержимому

Поблагодарить

Если информация на этом сайте Вам помогла, можете нас отблагодарить:

Подписаться на обновления по эл. почте

Где дешево купить домен?

Используйте промо-код и приобретите доменое имя по самой выгодной стоимости в рунете!

Приобрести домен

762C-5CD4-812C-1E05

Приобрести домен

Метки

bash

centos

cisco

debian

ESXi

firewall

FreeBSD

install

linux

log

mysql

nginx

python

server

shell

ssh

ubuntu

unix

unlix

vmware

vSphere

Книги

Лучшие

ОС

Фрибсд

администрирование

для начинающих

защита

конфигурация

линукс

настройка

новичку

ошибка

пайтон

питон

примеры

прокси

сервер

скрипт

убунту

установить

установка

файрвол

циско

ядро