В этой статье пойдет речь о замечательном инструменте для расшифровки огромного числа алгоритмов – HASHCAT. Это одна из самых быстрых БЕСПЛАТНЫХ утилит для восстановления зашифрованных паролей.Скачать ее можно под разные платформы на официльном сайте. Вы только посмотрите на список алгоритмов, которые она может взламывать:

Нажмите, чтобы раскрыть весь список алгоритмов (пришлось свернуть его, потому что он просто огромный! :))

MD4

MD5

Half MD5

SHA1

SHA2-224

SHA2-256

SHA2-384

SHA2-512

SHA3-224

SHA3-256

SHA3-384

SHA3-512

Keccak-224

Keccak-256

Keccak-384

Keccak-512

BLAKE2b-512

SipHash

RIPEMD-160

Whirlpool

GOST R 34.11-94

GOST R 34.11-2012 (Streebog) 256-bit

GOST R 34.11-2012 (Streebog) 512-bit

md5($pass.$salt)

md5($salt.$pass)

md5(utf16le($pass).$salt)

md5($salt.utf16le($pass))

md5($salt.$pass.$salt)

md5($salt.md5($pass))

md5($salt.md5($salt.$pass))

md5($salt.md5($pass.$salt))

md5(md5($pass))

md5(md5($pass).md5($salt))

md5(strtoupper(md5($pass)))

md5(sha1($pass))

sha1($pass.$salt)

sha1($salt.$pass)

sha1(utf16le($pass).$salt)

sha1($salt.utf16le($pass))

sha1(sha1($pass))

sha1($salt.sha1($pass))

sha1(md5($pass))

sha1($salt.$pass.$salt)

sha1(CX)

sha256($pass.$salt)

sha256($salt.$pass)

sha256(utf16le($pass).$salt)

sha256($salt.utf16le($pass))

sha512($pass.$salt)

sha512($salt.$pass)

sha512(utf16le($pass).$salt)

sha512($salt.utf16le($pass))

HMAC-MD5 (key = $pass)

HMAC-MD5 (key = $salt)

HMAC-SHA1 (key = $pass)

HMAC-SHA1 (key = $salt)

HMAC-SHA256 (key = $pass)

HMAC-SHA256 (key = $salt)

HMAC-SHA512 (key = $pass)

HMAC-SHA512 (key = $salt)

DES (PT = $salt, key = $pass)

3DES (PT = $salt, key = $pass)

Skip32 (PT = $salt, key = $pass)

ChaCha20

phpass

scrypt

PBKDF2-HMAC-MD5

PBKDF2-HMAC-SHA1

PBKDF2-HMAC-SHA256

PBKDF2-HMAC-SHA512

Skype

WPA-EAPOL-PBKDF2

WPA-EAPOL-PMK

WPA-PMKID-PBKDF2

WPA-PMKID-PMK

iSCSI CHAP authentication, MD5(CHAP)

IKE-PSK MD5

IKE-PSK SHA1

NetNTLMv1

NetNTLMv1+ESS

NetNTLMv2

IPMI2 RAKP HMAC-SHA1

Kerberos 5 AS-REQ Pre-Auth etype 23

DNSSEC (NSEC3)

CRAM-MD5

PostgreSQL CRAM (MD5)

MySQL CRAM (SHA1)

SIP digest authentication (MD5)

Kerberos 5 TGS-REP etype 23

TACACS+

JWT (JSON Web Token)

SMF (Simple Machines Forum) > v1.1

phpBB3 (MD5)

vBulletin < v3.8.5 vBulletin >= v3.8.5

MyBB 1.2+

IPB2+ (Invision Power Board)

WBB3 (Woltlab Burning Board)

Joomla < 2.5.18 Joomla >= 2.5.18 (MD5)

WordPress (MD5)

PHPS

Drupal7

osCommerce

xt:Commerce

PrestaShop

Django (SHA-1)

Django (PBKDF2-SHA256)

Tripcode

MediaWiki B type

OpenCart

Redmine

PunBB

Atlassian (PBKDF2-HMAC-SHA1)

PostgreSQL

MSSQL (2000)

MSSQL (2005)

MSSQL (2012, 2014)

MySQL323

MySQL4.1/MySQL5

Oracle H: Type (Oracle 7+)

Oracle S: Type (Oracle 11+)

Oracle T: Type (Oracle 12+)

Sybase ASE

Episerver 6.x < .NET 4 Episerver 6.x >= .NET 4

Apache $apr1$ MD5, md5apr1, MD5 (APR)

ColdFusion 10+

hMailServer

nsldap, SHA-1(Base64), Netscape LDAP SHA

nsldaps, SSHA-1(Base64), Netscape LDAP SSHA

SSHA-256(Base64), LDAP {SSHA256}

SSHA-512(Base64), LDAP {SSHA512}

CRAM-MD5 Dovecot

FileZilla Server >= 0.9.55

CRC32

LM

NTLM

Domain Cached Credentials (DCC), MS Cache

Domain Cached Credentials 2 (DCC2), MS Cache 2

DPAPI masterkey file v1

DPAPI masterkey file v2

MS-AzureSync PBKDF2-HMAC-SHA256

descrypt, DES (Unix), Traditional DES

BSDi Crypt, Extended DES

md5crypt, MD5 (Unix), Cisco-IOS $1$ (MD5)

bcrypt $2*$, Blowfish (Unix)

sha256crypt $5$, SHA256 (Unix)

sha512crypt $6$, SHA512 (Unix)

macOS v10.4, MacOS v10.5, MacOS v10.6

macOS v10.7

macOS v10.8+ (PBKDF2-SHA512)

AIX {smd5}

AIX {ssha1}

AIX {ssha256}

AIX {ssha512}

Cisco-PIX MD5

Cisco-ASA MD5

Cisco-IOS $1$ (MD5)

Cisco-IOS type 4 (SHA256)

Cisco-IOS $8$ (PBKDF2-SHA256)

Cisco-IOS $9$ (scrypt)

Juniper NetScreen/SSG (ScreenOS)

Juniper IVE

Juniper/NetBSD sha1crypt

FortiGate (FortiOS)

Samsung Android Password/PIN

Windows Phone 8+ PIN/password

Citrix NetScaler

RACF

GRUB 2

Radmin2

ArubaOS

SAP CODVN B (BCODE)

SAP CODVN F/G (PASSCODE)

SAP CODVN H (PWDSALTEDHASH) iSSHA-1

Lotus Notes/Domino 5

Lotus Notes/Domino 6

Lotus Notes/Domino 8

PeopleSoft

PeopleSoft PS_TOKEN

7-Zip

RAR3-hp

RAR5

AxCrypt

AxCrypt in-memory SHA1

WinZip

iTunes backup < 10.0 iTunes backup >= 10.0

TrueCrypt

Android FDE <= 4.3

Android FDE (Samsung DEK)

eCryptfs

VeraCrypt

LUKS

FileVault 2

MS Office <= 2003

MS Office 2007

MS Office 2010

MS Office 2013

PDF 1.1 – 1.3 (Acrobat 2 – 4)

PDF 1.4 – 1.6 (Acrobat 5 – 8)

PDF 1.7 Level 3 (Acrobat 9)

PDF 1.7 Level 8 (Acrobat 10 – 11)

Apple Secure Notes

Password Safe v2

Password Safe v3

LastPass + LastPass sniffed

1Password, agilekeychain

1Password, cloudkeychain

Bitcoin/Litecoin wallet.dat

Blockchain, My Wallet

Blockchain, My Wallet, V2

Electrum Wallet (Salt-Type 1-3)

KeePass 1 (AES/Twofish) and KeePass 2 (AES)

JKS Java Key Store Private Keys (SHA1)

Ethereum Wallet, PBKDF2-HMAC-SHA256

Ethereum Wallet, SCRYPT

Ethereum Pre-Sale Wallet, PBKDF2-HMAC-SHA256

Ansible Vault

TOTP (HMAC-SHA1)

Plaintext

Как видно, можно взламывать и MD5, SHA, Keccak, WPA, архивы ZIP/RAR, документы MS Office, хэши паролей операционных систем и даже ключи крипто-кошельков! Конечно, все возможности будут упираться лишь в мощности Вашего железа. Hashcat умеет использовать GPU (графический процессор), что значительно ускоряет процесс. Поэтому, если у Вас имеется соверменная видеокарта, ее можно использовать для взлома пароля.

Hashcat включен в такой известный дистрибуетив линукс, как Kali Linux.

Особенности Hashcat:

- Самый быстрый в мире взломщик

- Первый и единственный в мире внутриядерный движок правил

- Бесплатная

- Открытый исходный код (лицензия MIT)

- Мультиплатформенная (Linux, Windows и OSX)

- Мультиплатформенная (CPU, GPU, DSP, FPGA и т.д., всё, что поставляется со средой выполнения OpenCL)

- Множество хешей (одновременный взлом множества хешей)

- Задействует несколько устройств (использует множество устройств на одной системе)

- Задействует устройства разных типов (использует устройства разных типов на одной системе)

- Поддержка распределённых систем взлома (с помощью дополнительного сегмента)

- Интерактивная поддержка паузы / возобновления

- Поддержка сессий

- Поддержка восстановления

- Поддержка чтения кандидатов в пароли из файла и стандартного ввода

- Поддержка шестнадцатеричных солей и шестнадцатеричных наборов символов

- Поддержка автоматической тонкой настройки производительности

- Поддержка автоматического поорядка пространства ключей цепей Маркова

- Встроенная система бенчмарков

- Интегрированный тепловой сторож

- 160+ реализованных с мыслью о производительности типов хешей

- … и многое другое

Памятка по HASHCAT (нажмите сюда)

hashcat [опции]… хеш|файл_хеша|hccapxfile [словарь|маска|директория]…

– [ Опции ] –

Короткая / Длинная опция | Тип | Описание | Пример

===============================+======+======================================================+=======================

-m, –hash-type | Числ | Тип хеша, смотри описание ниже | -m 1000

-a, –attack-mode | Числ | Режим атаки, смотри описание ниже | -a 3

-V, –version | | Напечатать версию |

-h, –help | | Напечатать справку |

–quiet | | Подавать вывод |

–hex-charset | | Подразумевать, что символ дан в hex |

–hex-salt | | Подразумевать, что соль дана в hex |

–hex-wordlist | | Подразрумевать, что список слов дан в hex |

–force | | Игнорировать предупреждения |

–status | | Включить автоматическое обновление экрана статуса |

–status-timer | Числ | Установить секунды между обн-нием экрана статуса на X| –status-timer=1

–stdin-timeout-abort | Числ | Прервать если нет ввода из stdin в течении X секунд | –stdin-timeout-abort=300

–machine-readable | | Показывать вид статуса в машинном формате |

–keep-guessing | | Продолжать разгадывать хеш после его взлома |

–self-test-disable | | Отключить функцию самотестирования при запуске |

–loopback | | Добавить новые пароли в induct директорию |

–markov-hcstat | Файл | Указать hcstat файл для использования | –markov-hc=my.hcstat

–markov-disable | | Отключить цепи Маркова, эмулировать классич.брут-форс|

–markov-classic | | Включить классические цепи Марковаs, без на-позицию |

-t, –markov-threshold | Числ | Предел X при кот. остан-тся принятие нов.цеп.Маркова | -t 50

–runtime | Числ | Остановить сессию после X секунд работы | –runtime=10

–session | Стр | Указать имя сессии | –session=mysession

–restore | | Восстановить сессию из –session |

–restore-disable | | Не записывать файл восстановления |

–restore-file-path | Файл | Указать путь до файла восстановления | –restore-file-path=my.restore

-o, –outfile | Файл | Указать файл вывода для раскрытых хешей | -o outfile.txt

–outfile-format | Числ | Указать формат вывода X для раскрытых хешей | –outfile-format=7

–outfile-autohex-disable | | Отключить использование $HEX[] в выводе паролей |

–outfile-check-timer | Числ | Установить секунды между проверкой файла вывода на X | –outfile-check=30

–wordlist-autohex-disable| | Отключить преобразование $HEX[] из словаря |

-p, –separator | Симв | Символ-разделитесь для списка хешей и файла вывода | -p :

–stdout | | Не взламывать хеш, только показать кандидаты в пароли|

–show | | Сравнить список хешей с potfile; Показать взломанные |

–left | | Сравнить список хешей с potfile;Показать невзломанные|

–username | | Включить игронирование имён польз. в файле хешей |

–remove | | Включить удаление хешей после взлома |

–remove-timer | Числ | Обновлять файл ввода хешей каждые X секунд | –remove-timer=30

–potfile-disable | | Не писать в potfile |

–potfile-path | Дир | Указать путь до potfile | –potfile-path=my.pot

–encoding-from |Кодир.| Принудительная внутренняя кодировка на X | –encoding-from=iso-8859-15

–encoding-to |Кодир.| Принудительная внутренняя кодировка на X | –encoding-to=utf-32le

–debug-mode | Числ | Задать режим отл. (только гибридный с помощью правил)| –debug-mode=4

–debug-file | Файл | Файл вывода для отладочных правил | –debug-file=good.log

–induction-dir | Дир | Указать induction дир-ию для использования loopback | –induction=inducts

–outfile-check-dir | Дир | Ук-ть дир-ию файла вывода для слеж. за раскр.паролями| –outfile-check-dir=x

–logfile-disable | | Отключить файл журнала |

–hccapx-message-pair | Числ | Загружать только пары сообщений из hccapx соответ. X | –hccapx-message-pair=2

–nonce-error-corrections | Числ | The BF size range to replace AP’s nonce last bytes | –nonce-error-corrections=16

–truecrypt-keyfiles | Файл | Используемые файлы ключей, разделены запятыми | –truecrypt-key=x.png

–veracrypt-keyfiles | Файл | Используемые файлы ключей, разделены запятыми | –veracrypt-key=x.txt

–veracrypt-pim | Числ | Персональный итерационный множитель VeraCrypt | –veracrypt-pim=1000

-b, –benchmark | | Запустить бенчмарк |

–benchmark-all | | Запустить бенчмарк всех хеш-режимов (требует -b) |

–speed-only | | Только показать ожидаемую скорость атаки и выйти |

–progress-only | | Возвращает размер шага опт. прогресса и время обра-ки|

-c, –segment-size | Числ | Установить размер в MB для кэширования словаря на X | -c 32

–bitmap-min | Числ | Уст. мин. бит, позв. для для битовых массивов на X | –bitmap-min=24

–bitmap-max | Числ | Уст. макс. бит, позв. для для битовых массивов на X | –bitmap-min=24

–cpu-affinity | Стр | Использовать CPU устройства, разделены запятой | –cpu-affinity=1,2,3

–example-hashes | | Показать пример хеша для каждого хеш-режима |

-I, –opencl-info | | Показать инф. об обнар-ых платф./устройствах OpenCL | -I

–opencl-platforms | Стр | OpenCL платформы для использования, разделить запятой| –opencl-platforms=2

-d, –opencl-devices | Стр | OpenCL устройства для использ., разделить запятой | -d 1

-D, –opencl-device-types | Стр | OpenCL типы устр. для использ., разделить запятой | -D 1

–opencl-vector-width | Числ | Вручную переопределить ширину вектора OpenCL на X | –opencl-vector=4

-O, –optimized-kernel-enable | | Включить оптимизированные ядра (ограничение длины пароля)|

-w, –workload-profile | Числ | Задействовать указанный профиль работы, варианты ниже| -w 3

-n, –kernel-accel | Числ | Ручная подстройка,установить шаг внешнего цикла на X | -n 64

-u, –kernel-loops | Числ | Ручная подстройка,установить шаг внутр. цикла на X | -u 256

-T, –kernel-threads | Числ | Ручная настройка рабочей нагрузки, уст. счёт. потоков на X | -T 64

–spin-damp | Числ | Использовать CPU для синхр. устройств, в процентах | –spin-damp=50

–hwmon-disable | | Откл. считывание температуры и вращ. вент. и тригеры |

–hwmon-temp-abort | Числ | Остановить, если темп. дост. X градусов Цельсия | –hwmon-temp-abort=100

–scrypt-tmto | Числ | Внуччную перезаписать значение TMTO для scrypt на X | –scrypt-tmto=3

-s, –skip | Числ | Пропустить X слов от начала | -s 1000000

-l, –limit | Числ | Лимит X слов от начала + пропущенные слова | -l 1000000

–keyspace | | Показать значения простр.ключей base:mod и выйти |

-j, –rule-left | Прав | Единичное правило прим-ся к кажд.слову из лев.словаря| -j ‘c’

-k, –rule-right | Прав | Единич. правило прим-ся к кажд.слову из прав.словаря | -k ‘^-‘

-r, –rules-file | Файл | Неск. правил применяется к каждому слову из словаря | -r rules/best64.rule

-g, –generate-rules | Числ | Сгенерировать X случайных правил | -g 10000

–generate-rules-func-min | Числ | Принудительно мин. X функц. на правило |

–generate-rules-func-max | Числ | Принудительно макс. X функц. на правило |

–generate-rules-seed | Числ | Установить источник генератора случайных чисел на X |

-1, –custom-charset1 | НС | Пользовательский набор символов ?1 | -1 ?l?d?u

-2, –custom-charset2 | НС | Пользовательский набор символов ?2 | -2 ?l?d?s

-3, –custom-charset3 | НС | Пользовательский набор символов ?3 |

-4, –custom-charset4 | НС | Пользовательский набор символов ?4 |

-i, –increment | | Включить режим приращения маски |

–increment-min | Числ | Начать прирост маски на X | –increment-min=4

–increment-max | Числ | Остановить прирост маски на X | –increment-max=8

-S, –slow-candidates | | Включить медленный (но продвинутый) ген-ор кандидатов|

–brain-server | | Включить brain сервер |

-z, –brain-client | | Включить brain клиент, активирует -S |

–brain-client-features | Числ | Определить функции клиента brain, смотри ниже | –brain-client-features=3

–brain-host | Стр | Хост сервера Brain (IP или домен) | –brain-host=127.0.0.1

–brain-port | Порт | Порт сервера Brain | –brain-port=13743

–brain-password | Стр | Пароль аутентификации на сервере Brain | –brain-password=bZfhCvGUSjRq

–brain-session | Шестн| Перезаписать автоматически рассчитанную серссию brain| –brain-session=0x2ae611db

–brain-session-whitelist | Шестн| Разрешить только заданные сессии, разделены запятыми | –brain-session-whitelist=0x2ae611db

– [ Хеш режимы ] –

# | Имя | Категория

======+==================================================+======================================

900 | MD4 | Сырой хеш

0 | MD5 | Сырой хеш

5100 | Half MD5 | Сырой хеш

100 | SHA1 | Сырой хеш

1300 | SHA2-224 | Сырой хеш

1400 | SHA2-256 | Сырой хеш

10800 | SHA2-384 | Сырой хеш

1700 | SHA2-512 | Сырой хеш

17300 | SHA3-224 | Сырой хеш

17400 | SHA3-256 | Сырой хеш

17500 | SHA3-384 | Сырой хеш

17600 | SHA3-512 | Сырой хеш

17700 | Keccak-224 | Сырой хеш

17800 | Keccak-256 | Сырой хеш

17900 | Keccak-384 | Сырой хеш

18000 | Keccak-512 | Сырой хеш

600 | BLAKE2b-512 | Сырой хеш

10100 | SipHash | Сырой хеш

6000 | RIPEMD-160 | Сырой хеш

6100 | Whirlpool | Сырой хеш

6900 | GOST R 34.11-94 | Сырой хеш

11700 | GOST R 34.11-2012 (Streebog) 256-bit, big-endian | Сырой хеш

11800 | GOST R 34.11-2012 (Streebog) 512-bit, big-endian | Сырой хеш

10 | md5($pass.$salt) | Сырой хеш, с солью или итерированный

20 | md5($salt.$pass) | Сырой хеш, с солью или итерированный

30 | md5(utf16le($pass).$salt) | Сырой хеш, с солью или итерированный

40 | md5($salt.utf16le($pass)) | Сырой хеш, с солью или итерированный

3800 | md5($salt.$pass.$salt) | Сырой хеш, с солью или итерированный

3710 | md5($salt.md5($pass)) | Сырой хеш, с солью или итерированный

4010 | md5($salt.md5($salt.$pass)) | Сырой хеш, с солью или итерированный

4110 | md5($salt.md5($pass.$salt)) | Сырой хеш, с солью или итерированный

2600 | md5(md5($pass)) | Сырой хеш, с солью или итерированный

3910 | md5(md5($pass).md5($salt)) | Сырой хеш, с солью или итерированный

4300 | md5(strtoupper(md5($pass))) | Сырой хеш, с солью или итерированный

4400 | md5(sha1($pass)) | Сырой хеш, с солью или итерированный

110 | sha1($pass.$salt) | Сырой хеш, с солью или итерированный

120 | sha1($salt.$pass) | Сырой хеш, с солью или итерированный

130 | sha1(utf16le($pass).$salt) | Сырой хеш, с солью или итерированный

140 | sha1($salt.utf16le($pass)) | Сырой хеш, с солью или итерированный

4500 | sha1(sha1($pass)) | Сырой хеш, с солью или итерированный

4520 | sha1($salt.sha1($pass)) | Сырой хеш, с солью или итерированный

4700 | sha1(md5($pass)) | Сырой хеш, с солью или итерированный

4900 | sha1($salt.$pass.$salt) | Сырой хеш, с солью или итерированный

14400 | sha1(CX) | Сырой хеш, с солью или итерированный

1410 | sha256($pass.$salt) | Сырой хеш, с солью или итерированный

1420 | sha256($salt.$pass) | Сырой хеш, с солью или итерированный

1430 | sha256(utf16le($pass).$salt) | Сырой хеш, с солью или итерированный

1440 | sha256($salt.utf16le($pass)) | Сырой хеш, с солью или итерированный

1710 | sha512($pass.$salt) | Сырой хеш, с солью или итерированный

1720 | sha512($salt.$pass) | Сырой хеш, с солью или итерированный

1730 | sha512(utf16le($pass).$salt) | Сырой хеш, с солью или итерированный

1740 | sha512($salt.utf16le($pass)) | Сырой хеш, с солью или итерированный

50 | HMAC-MD5 (key = $pass) | Сырой хеш, аутентификация

60 | HMAC-MD5 (key = $salt) | Сырой хеш, аутентификация

150 | HMAC-SHA1 (key = $pass) | Сырой хеш, аутентификация

160 | HMAC-SHA1 (key = $salt) | Сырой хеш, аутентификация

1450 | HMAC-SHA256 (key = $pass) | Сырой хеш, аутентификация

1460 | HMAC-SHA256 (key = $salt) | Сырой хеш, аутентификация

1750 | HMAC-SHA512 (key = $pass) | Сырой хеш, аутентификация

1760 | HMAC-SHA512 (key = $salt) | Сырой хеш, аутентификация

11750 | HMAC-Streebog-256 (key = $pass), big-endian | Сырой хеш, аутентификация

11760 | HMAC-Streebog-256 (key = $salt), big-endian | Сырой хеш, аутентификация

11850 | HMAC-Streebog-512 (key = $pass), big-endian | Сырой хеш, аутентификация

11860 | HMAC-Streebog-512 (key = $salt), big-endian | Сырой хеш, аутентификация

14000 | DES (PT = $salt, key = $pass) | Сырой шифр, атака Known-Plaintext

14100 | 3DES (PT = $salt, key = $pass) | Сырой шифр, атака Known-Plaintext

14900 | Skip32 (PT = $salt, key = $pass) | Сырой шифр, атака Known-Plaintext

15400 | ChaCha20 | Сырой шифр, атака Known-Plaintext

400 | phpass | Generic KDF

8900 | scrypt | Generic KDF

11900 | PBKDF2-HMAC-MD5 | Generic KDF

12000 | PBKDF2-HMAC-SHA1 | Generic KDF

10900 | PBKDF2-HMAC-SHA256 | Generic KDF

12100 | PBKDF2-HMAC-SHA512 | Generic KDF

23 | Skype | Сетевые протоколы

2500 | WPA-EAPOL-PBKDF2 | Сетевые протоколы

2501 | WPA-EAPOL-PMK | Сетевые протоколы

16800 | WPA-PMKID-PBKDF2 | Сетевые протоколы

16801 | WPA-PMKID-PMK | Сетевые протоколы

4800 | iSCSI CHAP authentication, MD5(CHAP) | Сетевые протоколы

5300 | IKE-PSK MD5 | Сетевые протоколы

5400 | IKE-PSK SHA1 | Сетевые протоколы

5500 | NetNTLMv1 | Сетевые протоколы

5500 | NetNTLMv1+ESS | Сетевые протоколы

5600 | NetNTLMv2 | Сетевые протоколы

7300 | IPMI2 RAKP HMAC-SHA1 | Сетевые протоколы

7500 | Kerberos 5 AS-REQ Pre-Auth etype 23 | Сетевые протоколы

8300 | DNSSEC (NSEC3) | Сетевые протоколы

10200 | CRAM-MD5 | Сетевые протоколы

11100 | PostgreSQL CRAM (MD5) | Сетевые протоколы

11200 | MySQL CRAM (SHA1) | Сетевые протоколы

11400 | SIP digest authentication (MD5) | Сетевые протоколы

13100 | Kerberos 5 TGS-REP etype 23 | Сетевые протоколы

16100 | TACACS+ | Сетевые протоколы

16500 | JWT (JSON Web Token) | Сетевые протоколы

18200 | Kerberos 5 AS-REP etype 23 | Сетевые протоколы

121 | SMF (Simple Machines Forum) > v1.1 | Форумы, CMS, E-Commerce, Платформы

400 | phpBB3 (MD5) | Форумы, CMS, E-Commerce, Платформы

2611 | vBulletin < v3.8.5 | Форумы, CMS, E-Commerce, Платформы 2711 | vBulletin >= v3.8.5 | Форумы, CMS, E-Commerce, Платформы

2811 | MyBB 1.2+ | Форумы, CMS, E-Commerce, Платформы

2811 | IPB2+ (Invision Power Board) | Форумы, CMS, E-Commerce, Платформы

8400 | WBB3 (Woltlab Burning Board) | Форумы, CMS, E-Commerce, Платформы

11 | Joomla < 2.5.18 | Форумы, CMS, E-Commerce, Платформы 400 | Joomla >= 2.5.18 (MD5) | Форумы, CMS, E-Commerce, Платформы

400 | WordPress (MD5) | Форумы, CMS, E-Commerce, Платформы

2612 | PHPS | Форумы, CMS, E-Commerce, Платформы

7900 | Drupal7 | Форумы, CMS, E-Commerce, Платформы

21 | osCommerce | Форумы, CMS, E-Commerce, Платформы

21 | xt:Commerce | Форумы, CMS, E-Commerce, Платформы

11000 | PrestaShop | Форумы, CMS, E-Commerce, Платформы

124 | Django (SHA-1) | Форумы, CMS, E-Commerce, Платформы

10000 | Django (PBKDF2-SHA256) | Форумы, CMS, E-Commerce, Платформы

16000 | Tripcode | Форумы, CMS, E-Commerce, Платформы

3711 | MediaWiki B type | Форумы, CMS, E-Commerce, Платформы

13900 | OpenCart | Форумы, CMS, E-Commerce, Платформы

4521 | Redmine | Форумы, CMS, E-Commerce, Платформы

4522 | PunBB | Форумы, CMS, E-Commerce, Платформы

12001 | Atlassian (PBKDF2-HMAC-SHA1) | Форумы, CMS, E-Commerce, Платформы

12 | PostgreSQL | Сервер баз данных

131 | MSSQL (2000) | Сервер баз данных

132 | MSSQL (2005) | Сервер баз данных

1731 | MSSQL (2012, 2014) | Сервер баз данных

200 | MySQL323 | Сервер баз данных

300 | MySQL4.1/MySQL5 | Сервер баз данных

3100 | Oracle H: Type (Oracle 7+) | Сервер баз данных

112 | Oracle S: Type (Oracle 11+) | Сервер баз данных

12300 | Oracle T: Type (Oracle 12+) | Сервер баз данных

8000 | Sybase ASE | Сервер баз данных

141 | Episerver 6.x < .NET 4 | HTTP, SMTP, LDAP Server 1441 | Episerver 6.x >= .NET 4 | HTTP, SMTP, LDAP Server

1600 | Apache $apr1$ MD5, md5apr1, MD5 (APR) | HTTP, SMTP, LDAP Server

12600 | ColdFusion 10+ | HTTP, SMTP, LDAP Server

1421 | hMailServer | HTTP, SMTP, LDAP Server

101 | nsldap, SHA-1(Base64), Netscape LDAP SHA | HTTP, SMTP, LDAP Server

111 | nsldaps, SSHA-1(Base64), Netscape LDAP SSHA | HTTP, SMTP, LDAP Server

1411 | SSHA-256(Base64), LDAP {SSHA256} | HTTP, SMTP, LDAP Server

1711 | SSHA-512(Base64), LDAP {SSHA512} | HTTP, SMTP, LDAP Server

16400 | CRAM-MD5 Dovecot | HTTP, SMTP, LDAP Server

15000 | FileZilla Server >= 0.9.55 | FTP сервер

11500 | CRC32 | Контрольные суммы

3000 | LM | Операционные системы

1000 | NTLM | Операционные системы

1100 | Domain Cached Credentials (DCC), MS Cache | Операционные системы

2100 | Domain Cached Credentials 2 (DCC2), MS Cache 2 | Операционные системы

15300 | DPAPI masterkey file v1 | Операционные системы

15900 | DPAPI masterkey file v2 | Операционные системы

12800 | MS-AzureSync PBKDF2-HMAC-SHA256 | Операционные системы

1500 | descrypt, DES (Unix), Traditional DES | Операционные системы

12400 | BSDi Crypt, Extended DES | Операционные системы

500 | md5crypt, MD5 (Unix), Cisco-IOS $1$ (MD5) | Операционные системы

3200 | bcrypt $2*$, Blowfish (Unix) | Операционные системы

7400 | sha256crypt $5$, SHA256 (Unix) | Операционные системы

1800 | sha512crypt $6$, SHA512 (Unix) | Операционные системы

122 | macOS v10.4, MacOS v10.5, MacOS v10.6 | Операционные системы

1722 | macOS v10.7 | Операционные системы

7100 | macOS v10.8+ (PBKDF2-SHA512) | Операционные системы

6300 | AIX {smd5} | Операционные системы

6700 | AIX {ssha1} | Операционные системы

6400 | AIX {ssha256} | Операционные системы

6500 | AIX {ssha512} | Операционные системы

2400 | Cisco-PIX MD5 | Операционные системы

2410 | Cisco-ASA MD5 | Операционные системы

500 | Cisco-IOS $1$ (MD5) | Операционные системы

5700 | Cisco-IOS type 4 (SHA256) | Операционные системы

9200 | Cisco-IOS $8$ (PBKDF2-SHA256) | Операционные системы

9300 | Cisco-IOS $9$ (scrypt) | Операционные системы

22 | Juniper NetScreen/SSG (ScreenOS) | Операционные системы

501 | Juniper IVE | Операционные системы

15100 | Juniper/NetBSD sha1crypt | Операционные системы

7000 | FortiGate (FortiOS) | Операционные системы

5800 | Samsung Android Password/PIN | Операционные системы

13800 | Windows Phone 8+ PIN/password | Операционные системы

8100 | Citrix NetScaler | Операционные системы

8500 | RACF | Операционные системы

7200 | GRUB 2 | Операционные системы

9900 | Radmin2 | Операционные системы

125 | ArubaOS | Операционные системы

7700 | SAP CODVN B (BCODE) | Enterprise Application Software (EAS)

7701 | SAP CODVN B (BCODE) via RFC_READ_TABLE | Enterprise Application Software (EAS)

7800 | SAP CODVN F/G (PASSCODE) | Enterprise Application Software (EAS)

7801 | SAP CODVN F/G (PASSCODE) via RFC_READ_TABLE | Enterprise Application Software (EAS)

10300 | SAP CODVN H (PWDSALTEDHASH) iSSHA-1 | Enterprise Application Software (EAS)

8600 | Lotus Notes/Domino 5 | Enterprise Application Software (EAS)

8700 | Lotus Notes/Domino 6 | Enterprise Application Software (EAS)

9100 | Lotus Notes/Domino 8 | Enterprise Application Software (EAS)

133 | PeopleSoft | Enterprise Application Software (EAS)

13500 | PeopleSoft PS_TOKEN | Enterprise Application Software (EAS)

11600 | 7-Zip | Архивы

12500 | RAR3-hp | Архивы

13000 | RAR5 | Архивы

13200 | AxCrypt | Архивы

13300 | AxCrypt in-memory SHA1 | Архивы

13600 | WinZip | Архивы

14700 | iTunes backup < 10.0 | Резервные копии 14800 | iTunes backup >= 10.0 | Резервные копии

62XY | TrueCrypt | Шифрование всего диска (FDE)

X | 1 = PBKDF2-HMAC-RIPEMD160 | Шифрование всего диска (FDE)

X | 2 = PBKDF2-HMAC-SHA512 | Шифрование всего диска (FDE)

X | 3 = PBKDF2-HMAC-Whirlpool | Шифрование всего диска (FDE)

X | 4 = PBKDF2-HMAC-RIPEMD160 + boot-mode | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure AES | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure Serpent | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure Twofish | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure AES | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure Serpent | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure Twofish | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded AES-Twofish | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Serpent-AES | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Twofish-Serpent | Шифрование всего диска (FDE)

Y | 3 = XTS 1536 bit all | Шифрование всего диска (FDE)

8800 | Android FDE <= 4.3 | Шифрование всего диска (FDE)

12900 | Android FDE (Samsung DEK) | Шифрование всего диска (FDE)

12200 | eCryptfs | Шифрование всего диска (FDE)

137XY | VeraCrypt | Шифрование всего диска (FDE)

X | 1 = PBKDF2-HMAC-RIPEMD160 | Шифрование всего диска (FDE)

X | 2 = PBKDF2-HMAC-SHA512 | Шифрование всего диска (FDE)

X | 3 = PBKDF2-HMAC-Whirlpool | Шифрование всего диска (FDE)

X | 4 = PBKDF2-HMAC-RIPEMD160 + boot-mode | Шифрование всего диска (FDE)

X | 5 = PBKDF2-HMAC-SHA256 | Шифрование всего диска (FDE)

X | 6 = PBKDF2-HMAC-SHA256 + boot-mode | Шифрование всего диска (FDE)

X | 7 = PBKDF2-HMAC-Streebog-512 | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure AES | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure Serpent | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure Twofish | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure Camellia | Шифрование всего диска (FDE)

Y | 1 = XTS 512 bit pure Kuznyechik | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure AES | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure Serpent | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure Twofish | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure Camellia | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit pure Kuznyechik | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded AES-Twofish | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Camellia-Kuznyechik | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Camellia-Serpent | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Kuznyechik-AES | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Kuznyechik-Twofish | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Serpent-AES | Шифрование всего диска (FDE)

Y | 2 = XTS 1024 bit cascaded Twofish-Serpent | Шифрование всего диска (FDE)

Y | 3 = XTS 1536 bit all | Шифрование всего диска (FDE)

14600 | LUKS | Шифрование всего диска (FDE)

16700 | FileVault 2 | Шифрование всего диска (FDE)

18300 | Apple File System (APFS) | Шифрование всего диска (FDE)

9700 | MS Office <= 2003 $0/$1, MD5 + RC4 | Документы

9710 | MS Office <= 2003 $0/$1, MD5 + RC4, collider #1 | Документы

9720 | MS Office <= 2003 $0/$1, MD5 + RC4, collider #2 | Документы

9800 | MS Office <= 2003 $3/$4, SHA1 + RC4 | Документы

9810 | MS Office <= 2003 $3, SHA1 + RC4, collider #1 | Документы

9820 | MS Office <= 2003 $3, SHA1 + RC4, collider #2 | Документы

9400 | MS Office 2007 | Документы

9500 | MS Office 2010 | Документы

9600 | MS Office 2013 | Документы

10400 | PDF 1.1 – 1.3 (Acrobat 2 – 4) | Документы

10410 | PDF 1.1 – 1.3 (Acrobat 2 – 4), collider #1 | Документы

10420 | PDF 1.1 – 1.3 (Acrobat 2 – 4), collider #2 | Документы

10500 | PDF 1.4 – 1.6 (Acrobat 5 – 8) | Документы

10600 | PDF 1.7 Level 3 (Acrobat 9) | Документы

10700 | PDF 1.7 Level 8 (Acrobat 10 – 11) | Документы

16200 | Apple Secure Notes | Документы

9000 | Password Safe v2 | Менеджеры паролей

5200 | Password Safe v3 | Менеджеры паролей

6800 | LastPass + LastPass sniffed | Менеджеры паролей

6600 | 1Password, agilekeychain | Менеджеры паролей

8200 | 1Password, cloudkeychain | Менеджеры паролей

11300 | Bitcoin/Litecoin wallet.dat | Менеджеры паролей

12700 | Blockchain, My Wallet | Менеджеры паролей

15200 | Blockchain, My Wallet, V2 | Менеджеры паролей

16600 | Electrum Wallet (Salt-Type 1-3) | Менеджеры паролей

13400 | KeePass 1 (AES/Twofish) and KeePass 2 (AES) | Менеджеры паролей

15500 | JKS Java Key Store Private Keys (SHA1) | Менеджеры паролей

15600 | Ethereum Wallet, PBKDF2-HMAC-SHA256 | Менеджеры паролей

15700 | Ethereum Wallet, SCRYPT | Менеджеры паролей

16300 | Ethereum Pre-Sale Wallet, PBKDF2-HMAC-SHA256 | Менеджеры паролей

16900 | Ansible Vault | Менеджеры паролей

18100 | TOTP (HMAC-SHA1) | Одноразовые пароли

99999 | Простой текст

– [ Функции клиента Brain ] –

# | Функции

===+========

1 | Отправлять хешированные пароли

2 | Отправлять позиции атаки

3 | Отправлять хешированные пароли и позиции атаки

– [ Форматы вывода ] –

# | Формат

===+========

1 | hash[:salt]

2 | plain

3 | hash[:salt]:plain

4 | hex_plain

5 | hash[:salt]:hex_plain

6 | plain:hex_plain

7 | hash[:salt]:plain:hex_plain

8 | crackpos

9 | hash[:salt]:crack_pos

10 | plain:crack_pos

11 | hash[:salt]:plain:crack_pos

12 | hex_plain:crack_pos

13 | hash[:salt]:hex_plain:crack_pos

14 | plain:hex_plain:crack_pos

15 | hash[:salt]:plain:hex_plain:crack_pos

– [ Режимы отладки правил ] –

# | Формат

===+========

1 | Поисковое-правило

2 | Исходное-слово

3 | Исходное-слово:Поисковое-правило

4 | Исходное-слово:Поисковое-правило:Обработанное-слово

– [ Режимы атаки ] –

# | Режим

===+======

0 | Прямой

1 | Комбинированный

3 | Брут-форс

6 | Гибридный словарь + маска

7 | Гибридный маска + словарь

– [ Встроенные наборы символов ] –

? | Набор символов

===+=========

l | abcdefghijklmnopqrstuvwxyz

u | ABCDEFGHIJKLMNOPQRSTUVWXYZ

d | 0123456789

h | 0123456789abcdef

H | 0123456789ABCDEF

s | !”#$%&'()*+,-./:;<=>?@[\]^_`{|}~

a | ?l?u?d?s

b | 0x00 – 0xff

– [ Тип устройства OpenCL ] –

# | Типы устройств

===+=============

1 | CPU

2 | GPU

3 | FPGA, DSP, Co-Processor

– [ Профили рабочей нагрузки ] –

# | Производительность | Время выполнения | Потребление энергии | Влияние на рабочий стол

===+====================+==================+=====================+=========================

1 | Низкая | 2 ms | Низкое | Минимальное

2 | По умолчанию | 12 ms | Экономичное | Заметное

3 | Высокая | 96 ms | Высокое | Неотзывчивый

4 | Ночной кошмар | 480 ms | Безумное | Безголовый

– [ Простые примеры ] –

Режим- | Хеш – |

Атаки | Типы | Примеры команд

==================+=======+==================================================================

Словарь | $P$ | hashcat -a 0 -m 400 example400.hash example.dict

Словарь + Правила| MD5 | hashcat -a 0 -m 0 example0.hash example.dict -r rules/best64.rule

Брут-форс | MD5 | hashcat -a 3 -m 0 example0.hash ?a?a?a?a?a?a

Комбинатор | MD5 | hashcat -a 1 -m 0 example0.hash example.dict example.dict

Простые примеры

Простые примеры

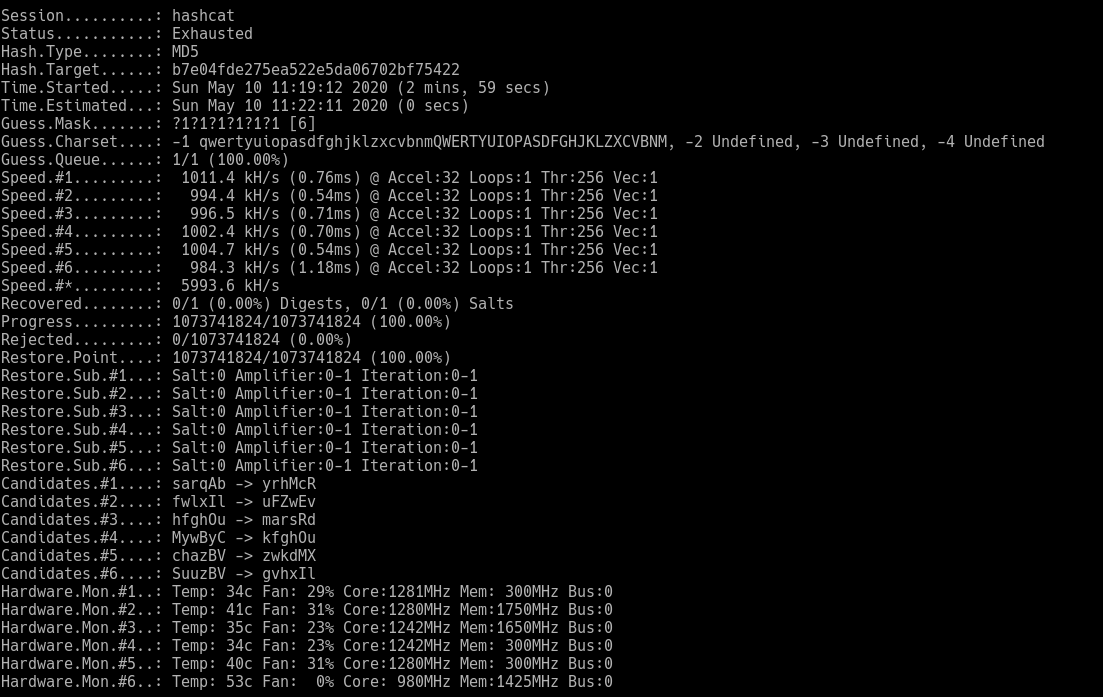

Ниже рассмотрим пример использования hashcat на хэше MD5.

1 – Список слов

В этом примере произведем перебор по произольному списку слов в качестве паролей из файла

# hashcat -a 0 -m 0 -w 4 -o cracked.txt hash.txt custom_list.txt

-a 0 – атака по словарю

-m 0 – тип алгоритма MD5

-w 4 – профиль производительности

-o cracked.txt – это файл, в который будут записаны найденные пароли

hash.txt – файл в хэшами (каждый с новой строки)

custom_list.txt – словарь, по которому будет сделан перебор (каждое слово с новой строки)

После нахождения нужного хэша hashcat напишет нам Cracked и в файле cracked.txt мы увидим запись “хэш:пароль”.

2 – Список слов + правила

# hashcat -a 0 -m 0 hash.txt custom_list.txt -r rules --debug-mode=1 --debug-file=matched.rule --force

3 – Словарь/список слов

# hashcat -a 0 -m 0 hash.txt wordlist.txt -r best64.rule --debug-mode=1 --debug-file=matched.rule --force

4 – Словарь/список слов + правила

# hashcat -a 0 -m 0 -w 4 hash.txt wordlist.txt -r /usr/share/hashcat/rules/best64.rule --debug-mode=1 --debug-file=matched.rule --force

5 – Произвольный список слов + правила

Добавьте все вновь обнаруженные пароли в свой пользовательский список слов и снова запустите атаку с перестановкой правила, учитывая любые другие вариации, просто используя echo или awk, чтобы добавить новое правило, а затем используйте вышеприведенную команду.

:: awk -F “:” ‘{print $2}’ hashcat.potfile >> custom_list.txt

6 – По маске

Так мы можем начать перебор по маске, котрая описана в файле rockyou-1-60.hcmask, учитывая длину и паттерны.

# hashcat -a 3 -m 0 -w 4 hash.txt /usr/share/hashcat/masks/rockyou-1-60.hcmask --force

7 – Гибридный словарь + маска

Используя словарь, делайте гибридные атаки, ища больше вариаций общих слов или известных паролей, добавляя/удаляя маски к этим кандидатам.

# hashcat -a 7 -m 0 -w 4 hash.txt rockyou-1–60.hcmask dict.txt

или

# hashcat -a 6 -m 0 -w 4 hash.txt dict.txt rockyou-1-60.hcmask

8 – Пользовательский список слов + правила

Добавьте все обнаруженные пароли обратно в свой пользовательский список слов и снова запустите атаку с правилами перестановки, предлагающими любые другие вариации.

# awk -F “:” ‘{print $2}’ hashcat.potfile >> custom_list.txt

# hashcat -a 0 -m 0 -w 4 hash.txt custom_list.txt -r dive.rule --loopback

9 – Комбо

Используя собственный словарь, выполните комбинированную атаку, индивидуально сопоставляя кандидатов и словарь вместе, чтобы сформировать новых кандидатов.

# hashcat -a 1 -m 0 -w 4 hash.txt dict.txt dict.txt

10 – Произвольная гибридная атака

Добавьте все обнаруженные пароли обратно в свой пользовательский список слов и выполните гибридную атаку.

# awk -F “:” ‘{print $2}’ hashcat.potfile >> custom_list.txt

# hashcat -a 6 -m 0 -w 4 hash.txt custom_list.txt rockyou-1-60.hcmask

# hashcat -a 7 -m 0 -w 4 hash.txt rockyou-1-60.hcmask custom_list.txt

11 – Атака по произвольной маске

Простые и слабые пароли хорошо поддаются взлому, но не все. Создайте пользовательскую маску на основе Ваших текущих взломанных паролей.

# hashcat -a 3 -m 0 -w 4 hash.txt custom_masks.hcmask

12 – Брутфорс (BRUTE-FORCE)

Когда Вы уже препробывали все, что описано выше, остается “грубая сила” 🙂 Обычно, при брутфорсе подбирать пароль больше 8 символов бессысмленно из-за аппаратных возможностей.

Используйте следующие наборы символов, чтобы взломать свой хэш:

?l = abcdefghijklmnopqrstuvwxyz (строчные)

?u = ABCDEFGHIJKLMNOPQRSTUVWXYZ(заглавные)

?d = 0123456789(цифры)

?h = 0123456789abcdef(цифры + строчные)

?H = 0123456789ABCDEF(цифры + заглавные)

?s = «space»!”#$%&'()*+,-./:;<=>?@[\]^_`{|}~ (спец символы)

?a = ?l?u?d?s (строчные + заглавные + цифры + спец символы)

Например, 8-символьный пароль, который включает все строчные, заглавные буквы, цифры и спец символы:

# hashcat -a 3 -m 0 -w 4 hash.txt -i ?a?a?a?a?a?a?a?a --force

или так гибче можно потом менять набор:

# hashcat -a 3 -m 0 -w 4 hash.txt -i -1 ?a ?1?1?1?1?1?1?1?1 --force

А вот если нужно только цифрами:

# hashcat -a 3 -m 0 -w 4 hash.txt -i -1 ?d ?1?1?1?1?1?1?1?1 --force

Можно указать свои символы (abc123ASDF):

# hashcat -a 3 -m 0 -w 4 hash.txt -i -1 abc123ASDF ?1?1?1?1?1?1?1?1 --force

А вот если надо использовать болееодного набора, если мы знаем что первые два символа – цифры, остальные 6 – буквы:

# hashcat -a 3 -m 0 -w 4 hash.txt -i -1 ?d -2 ?l?u ?1?1?2?2?2?2?2?2 --force

Вот так то. Hashcat много всего уммет, можно написать целую книгу, но я остановлюсь…

А здесь Вы можете найти хороший сборник паролей:

И помните! Не нарушайте закон. Все тайное становится явным 🙂 Материал предоставлен исключительно в образовательных целях.